Nous adaptons notre offre en fonction de vos besoins réels, en arbitrant entre coûts, robustesse des services, et autonomie de gestion interne.

Avec trois collaborateurs dont deux techniciens en informatique, nous accompagnons exclusivement les petites et moyennes organisations. Notre proximité nous permet de comprendre rapidement vos enjeux et de vous offrir un suivi personnalisé.

Réactivité, conseil et flexibilité sont au cœur de nos interventions. Loin des approches complexes et rigides, nous privilégions des solutions claires et adaptées, pour que l’informatique reste un levier, pas un obstacle.

Nous sélectionnons les solutions les plus performantes du marché pour assurer une continuité de service maximale et des délais de réponse optimaux, garantis contractuellement.

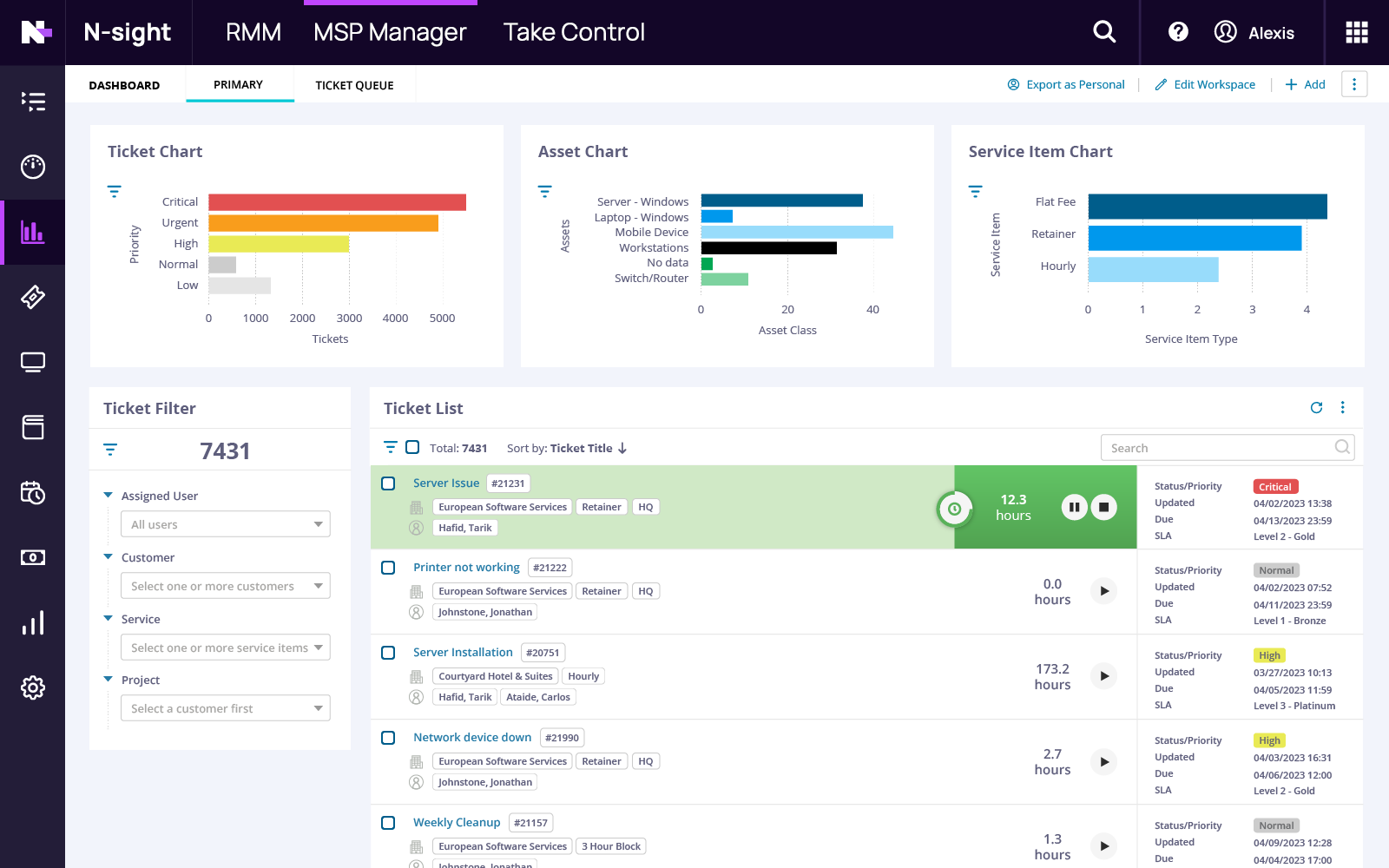

Nous utilisons N-sight pour effectuer le suivi des demandes de support. Un portail client vous permet de créer, consulter et mettre à jour vos tickets à tout moment. Les informations de monitoring nous sont accessibles sur la même interface, nous permettant de prévenir et identifier les pannes, mais aussi de mettre à jour et gérer vos appareils en continu.

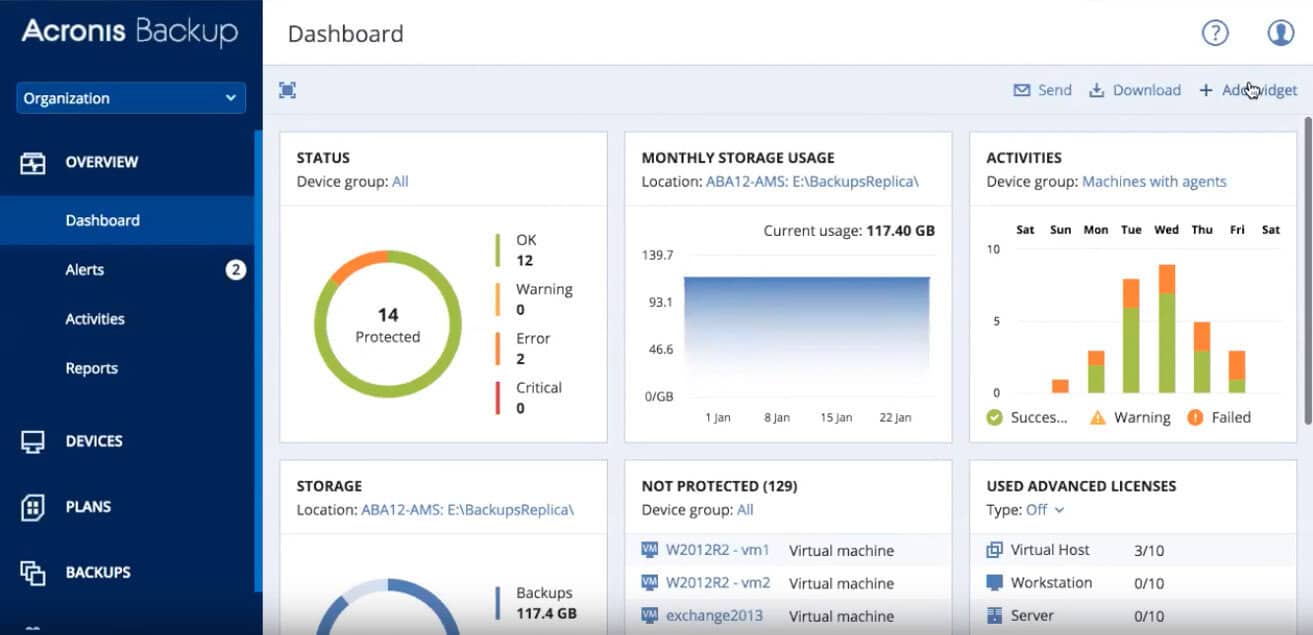

Acronis est utilisé pour l’archivage sécurisé des images systèmes et la gestion des plans de reprise d’activité (PRA). Les données sont stockées dans des environnements certifiés ISO 27001 et RPGD, avec un suivi régulier de l’état des sauvegardes et la possibilité de planifier des tests de restauration depuis le cloud (machine virtuelle).

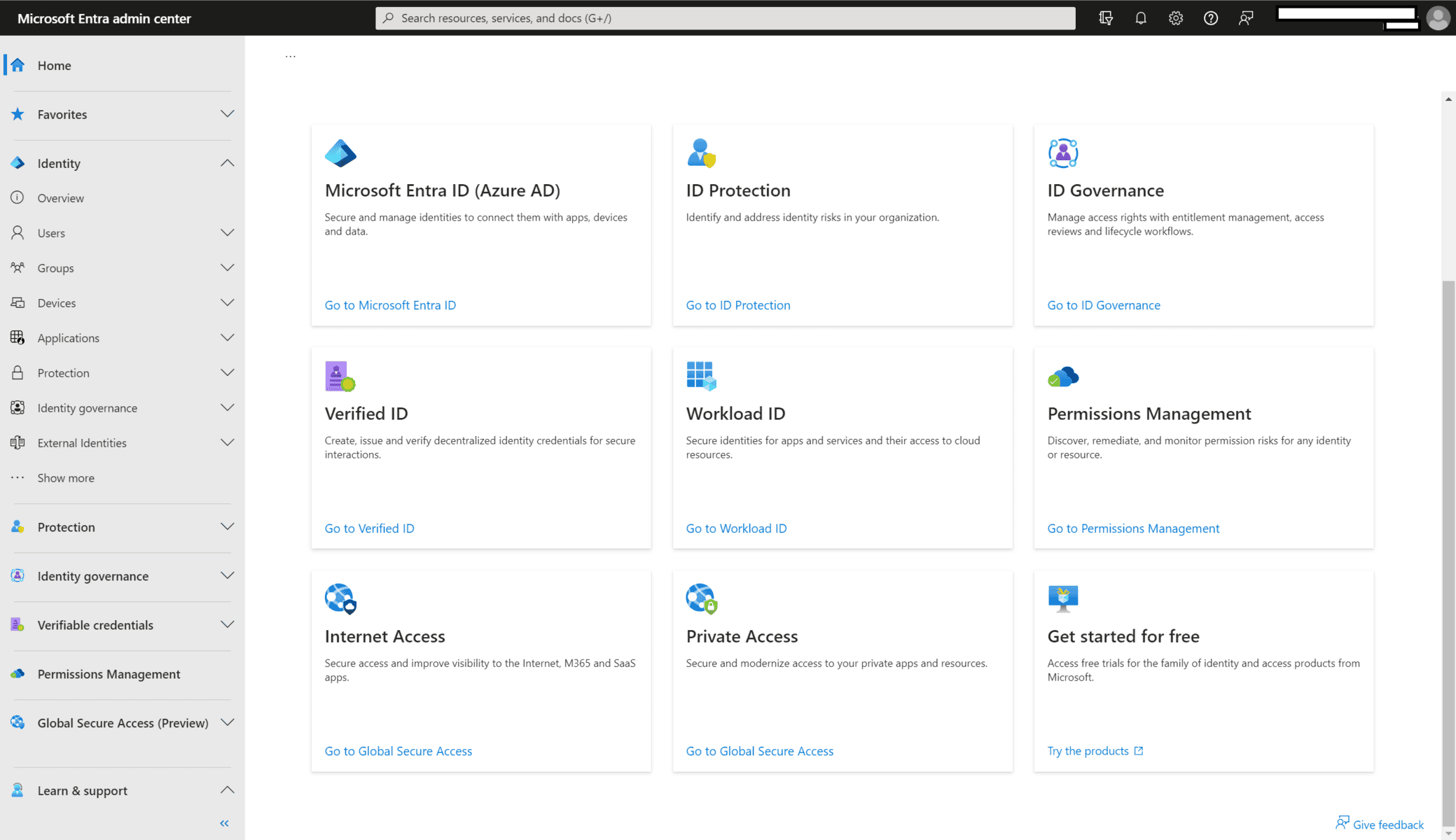

La gestion des identités et des appareils est assurée via Microsoft Intune et Entra ID (ex-Azure AD). Ces solutions centralisent la création, la gestion et la sécurisation des comptes utilisateurs, tout en contrôlant l’accès aux ressources de l’entreprise.

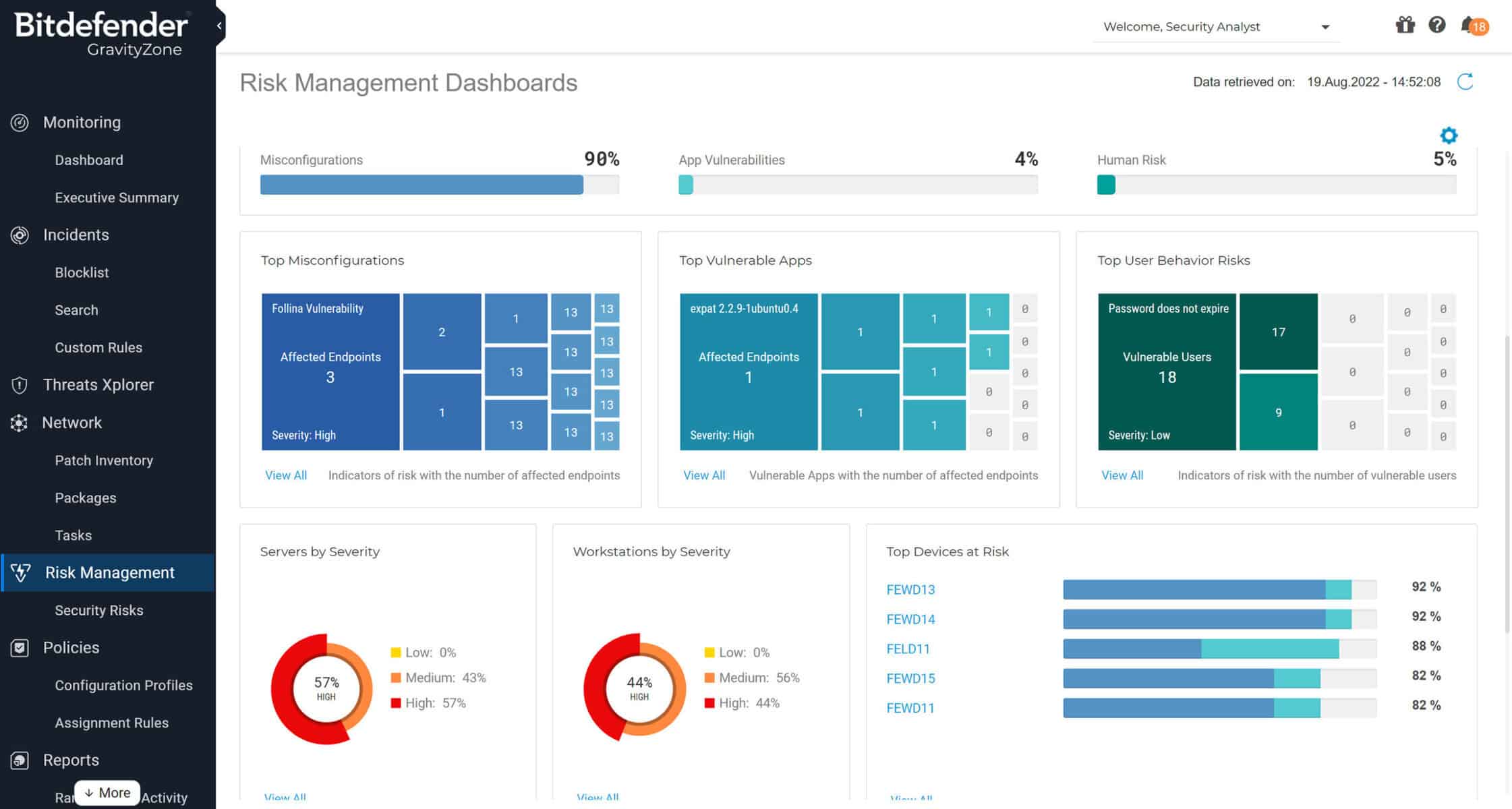

Nous utilisons Bitdefender GravityZone pour assurer la protection avancées de appareils: cette solution EDR/XDR/MDR surveille en continu les menaces, isole les incidents, et garantit une remédiation rapide en cas d’attaque ou de comportement suspect, avec une équipe dédiée 24/7.

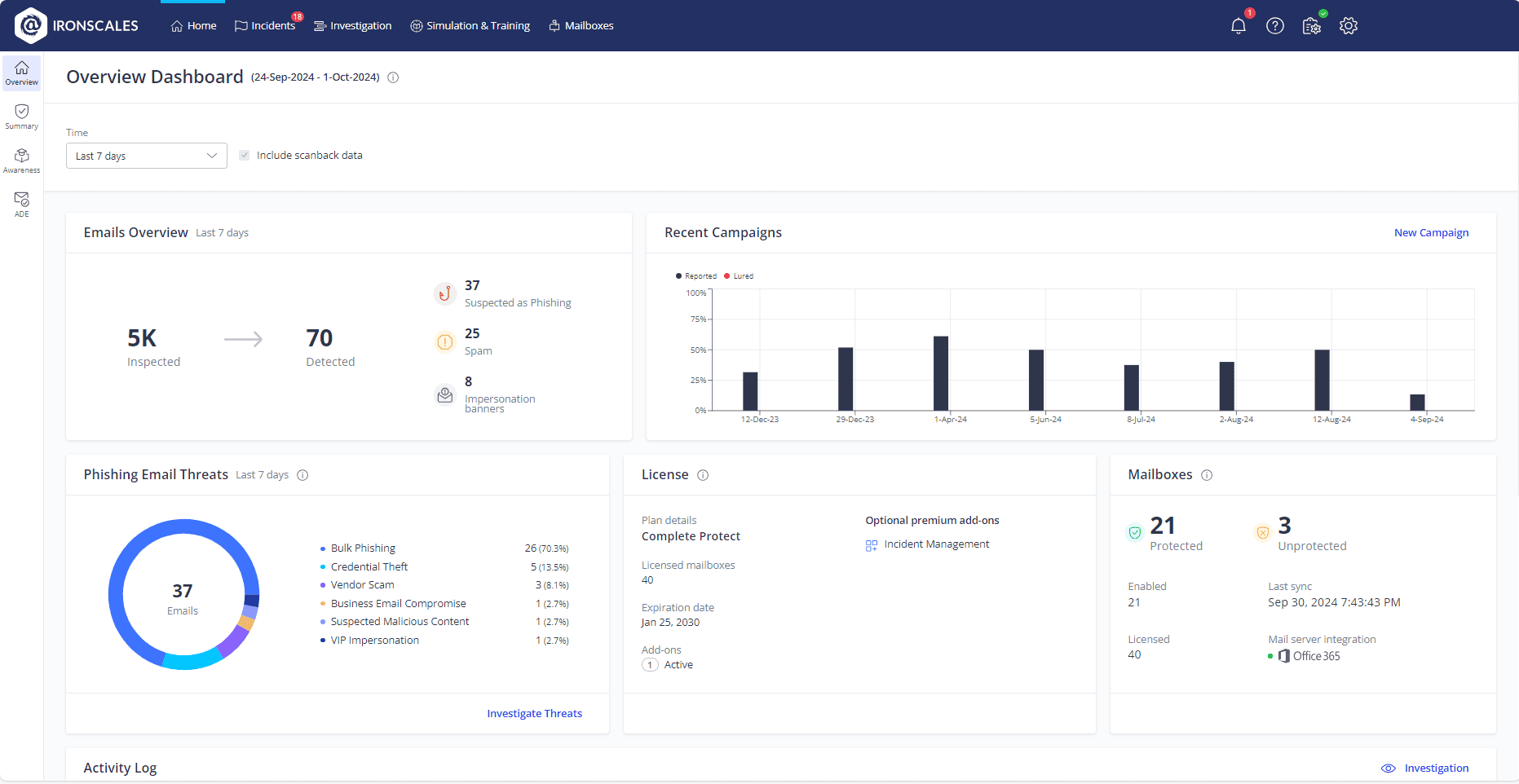

Nous utilisons Ironscales pour assurer la protection avancées des adresses mail: cette solution analyse en temps réel les emails entrants et sortants, bloque le phishing, le spam, les ransomwares et les pièces jointes malveillantes, et détecte les tentatives d’usurpation d’identité. Elle permet aussi de créer des simulations de phishing avancées afin de sensibiliser vos collaborateurs.

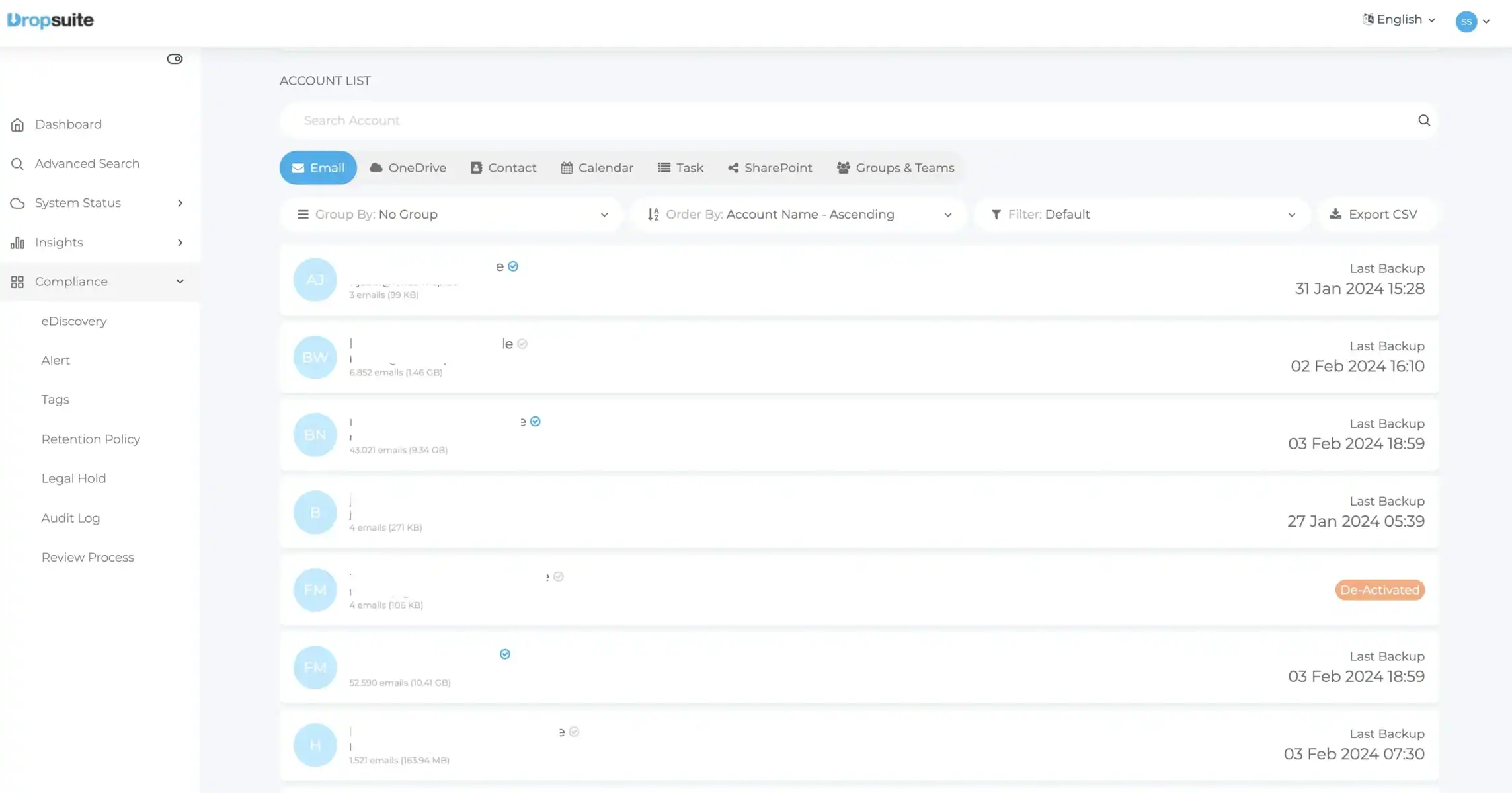

Nous utilisons Dropsuite pour l'archivage légal, qui sauvegarde automatiquement les emails Exchange Online, les boîtes mail Google Workspace, ainsi que l’ensemble des données Microsoft 365 (SharePoint, OneDrive, Teams…). Toutes les informations sont conservées de façon centralisée, avec des outils avancés de recherche, de restauration et de conformité pour répondre aux exigences légales.

Nous prenons en charge la gestion technique de vos systèmes informatiques.

Vous gagnez en productivité, en résilience et en clarté technique.

Le contrat de maintenance informatique mensuel (infogérance), est facturé par appareil ou utilisateur, avec un coût fixe en fonction des licences et des options choisies.

Une prise en main initiale de votre parc est nécessaire, offerte sous condition.

Support technique

Antivirus géré (EDR)

Antispam/phishing avancé

Mises à jour centralisées

Archivage mails et cloud

Gestionnaire de mot de passe

Réactivité garantie 5j/7, 9h–18h

Déplacements à tarifs réduits

Licences Microsoft 365

Administration Intune/Entra ID

Backup cloud des images système

Sensibilisation au phishing

Smartphones/NAS

Inventaire du parc et

des utilisateurs

Diagnostic de sécurité

et de continuité

Aide initiale à la prise en main

des outils

Propositions et conseils généraux

Migration mail/cloud

vers Microsoft 365

Migration mail/cloud

vers Google Workspace

Création d'une architecture

M365 complète

Plan de reprise d’activité (PRA)

Reprise/documentation de

solutions existantes

Pour toute autre question, nous sommes disponibles par mail.

Notre support couvre l’informatique standard (PC, cloud, sécurité, messagerie, administration de Microsoft 365 et Google Workspace), mais pas les logiciels métier spécifiques ou la maintenance physique du réseau ou des imprimantes — sauf mention sur devis ou option dédiée.

Point de contact technique

En cas d’incident relevant d’un prestataire externe (éditeur de logiciel métier, fournisseur réseau, maintenance d'imprimante...), nous qualifions la panne, documentons le contexte et assurons le relais avec le support concerné.

Des délais de réponse aux tickets sont contractuellement définis (SLA). Des indemnités sont prévues en cas de retard.

Les incidents sont traités prioritairement à distance, puis sur place si nécessaire.

Les contrats proposés sont flexibles, avec engagement court ou renouvellement mensuel/trimestriel, et une procédure de résiliation documentée.

Des solutions de sauvegarde automatisée, d’archivage sécurisé des données, de sécurité avancée des mails et des postes sont déployées en fonction des besoins.

Les outils utilisés respectent des normes de sécurité élevées (ex: ISO27001n, SOC2...), et leur usage est traçable et documenté (accès, actes d'administration…).

La durée varie selon la taille et la complexité de l’environnement, mais l’audit et la prise de main sont généralement réalisés en quelques jours ouvrés.

Les migrations plus complexes font l’objet d’une planification dédiée.

La plupart des opérations sont réalisées en arrière-plan ou sur des créneaux convenus pour limiter l'impact sur votre activité.

La collaboration avec un prestataire Exchange (ou autre) existant est possible pendant la transition, ou le relais peut être pris progressivement selon les besoins.